CAA : Certificate Authority Authorization

|

Centre Opérationnel de Sécurité et de Cyberdéfense

CAA : Certificate Authority Authorization |

Sommaire

Gestion du document

|

Date de la première version : |

27/08/2018 |

|

Date de la dernière version : |

27/08/2018 |

|

Version : |

1.0 |

|

Source : |

COSC : Centre Opérationnel de Sécurité et de Cyberdéfense |

Préambule

Plus d'une centaine d'organisations, appelées autorités de certification, peuvent émettre des certificats SSL garantissant l'identité d'un domaine. CAA (Certificate Authority Authorization) permet de déclarer les autorités de certification utilisée réellement, interdisant aux autres d’émettre des certificats pour un domaine.

Voici quelques raisons pour lesquelles il faut utiliser CAA:

- Réduire les risques liés aux autorités de certification non sécurisées

- Utiliser CAA pour limiter le domaine aux autorités de certification dont vous ne faites pas confiance pour émettre des certificats non autorisés.

- Empêcher quiquonque d’obtenir des certificats de fournisseurs non autorisés.

La mise en place de CAA est facile. Publiez les enregistrements DNS générés dans la zone DNS du domaine. Le domaine doit être hébergé sur un service DNS prenant en charge CAA.

CAA est une norme IETF définie par la RFC 6844. Depuis le 8 septembre 2017, toutes les autorités de certification publiques sont tenues de respecter les enregistrements CAA. Avant de délivrer un certificat pour un domaine, ils doivent vérifier les enregistrements CAA pour le domaine et refuser d'émettre si le jeu d'enregistrements CAA ne les autorise pas. (S'il n'y a pas d'enregistrement CAA, ils sont autorisés à émettre.)

CAA et sous-domaines

Le jeu d'enregistrements CAA pour un domaine s'applique également à tous les sous-domaines. Si un sous-domaine a son propre jeu d'enregistrements CAA, il est prioritaire.

Par exemple, avant qu'une autorité de certification n'émette un certificat pour www.example.com, elle interrogera les domaines pour les jeux d'enregistrements CAA dans l'ordre suivant et utilisera le premier jeu d'enregistrements trouvé:

- www.exemple.com

- example.com

CAA et CNAME

Si un nom de domaine est un CNAME (également appelé alias) pour un autre domaine, l'autorité de certification recherche également les jeux d'enregistrements CAA sur la cible CNAME, ainsi que tous les domaines parents de la cible. Si aucun jeu d'enregistrements CAA n'est trouvé, l'autorité de certification continue de rechercher les domaines parents du nom de domaine d'origine.

Par exemple, si blog.example.com est un CNAME pour blog.example.net, l'autorité de certification recherche les jeux d'enregistrements CAA dans l'ordre suivant:

- blog.example.net

- example.net

- example.com

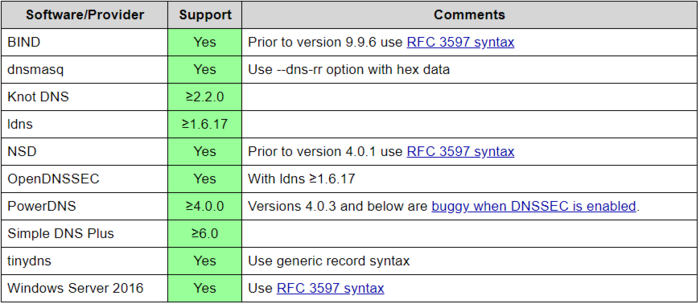

Service DNS supportant CAA

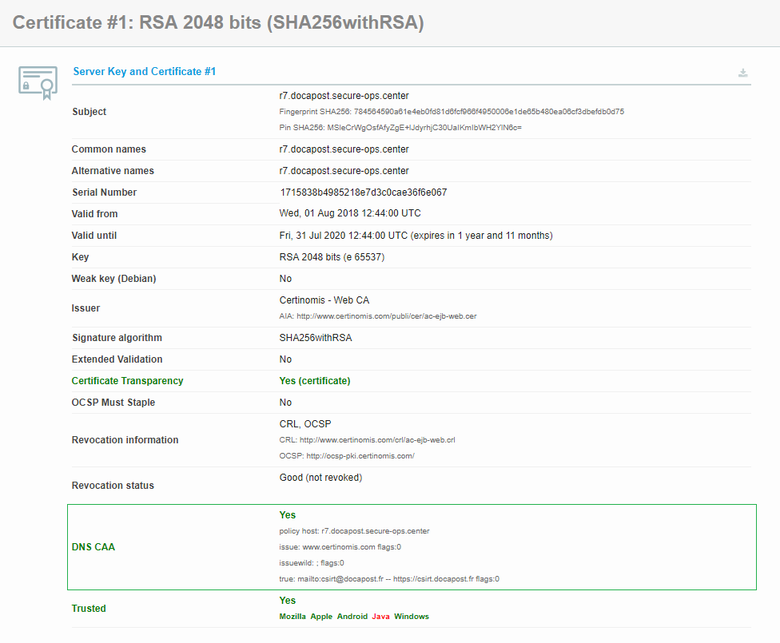

Configuration Docapost

Fichier de zone standard

pour BIND ≥9.9.6, PowerDNS ≥4.0.0, NSD ≥4.0.1, Knot DNS ≥2.2.0

r7.docapost.secure-ops.center. IN CAA 0 issue "www.certinomis.com" r7.docapost.secure-ops.center. IN CAA 0 issuewild ";" r7.docapost.secure-ops.center. IN CAA 0 iodef "mailto:csirt@docapost.fr -- https://csirt.docapost.fr"

Génric

Pour Google Cloud DNS, Route 53, DNSimple et tout autre service DNS hébergé

r7.docapost.secure-ops.center. CAA 0 issue "www.certinomis.com"

0 issuewild ";"

0 iodef "mailto:csirt@docapost.fr -- https://csirt.docapost.fr"

Legacy Zone File (RFC 3597 Syntax)

Pour BIND <9.9.6, NSD <4.0.1, Windows Server 2016

r7.docapost.secure-ops.center. IN TYPE257 \# 25 000569737375657777772E63657274696E6F6D69732E636F6D r7.docapost.secure-ops.center. IN TYPE257 \# 12 0009697373756577696C643B r7.docapost.secure-ops.center. IN TYPE257 \# 60 0005696F6465666D61696C746F3A637369727440646F6361706F73742E6672202D2D2068747470733A2F2F63736972742E646F6361706F73742E6672

TinyDNS

:r7.docapost.secure-ops.center:257:\000\005\151\163\163\165\145\167\167\167\056\143\145\162\164\151\156\157\155\151\163\056\143\157\155 :r7.docapost.secure-ops.center:257:\000\011\151\163\163\165\145\167\151\154\144\073 :r7.docapost.secure-ops.center:257:\000\005\151\157\144\145\146\155\141\151\154\164\157\072\143\163\151\162\164\100\144\157\143\141\160\157\163\164\056\146\162\040\055\055\040\150\164\164\160\163\072\057\057\143\163\151\162\164\056\144\157\143\141\160\157\163\164\056\146\162

dnsmasq

--dns-rr=r7.docapost.secure-ops.center,257,000569737375657777772E63657274696E6F6D69732E636F6D --dns-rr=r7.docapost.secure-ops.center,257,0009697373756577696C643B --dns-rr=r7.docapost.secure-ops.center,257,0005696F6465666D61696C746F3A637369727440646F6361706F73742E6672202D2D2068747470733A2F2F63736972742E646F6361706F73742E6672

Vérification de la configuration

Afin de tester la configuration mise en place, vous pouvez utiliser l'outils de Qualys SSLLabs