Service de confiance

|

Service de Confiance

Utilisation des Services de Confiance : Cachet Electronique - Horodatage |

Sommaire

Gestion du document

|

Date de la première version : |

26/06/2018 |

|

Date de la dernière version : |

26/06/2018 |

|

Version : |

1.0 |

|

Source : |

COSC : Centre Opérationnel de Sécurité et de Cyberdéfense |

Introduction

La machine virtuelle de lab à pour objectif de s’entraîner et de tester les fonctions de l'application Trusty de l'éditeur C-S comme :

- Le centre d'administration

- Les services d'horodatage

- Les services de Cachet Electronique

Informations & Pré-requis

Démarrage des services

Login : Certinomis

Password : password

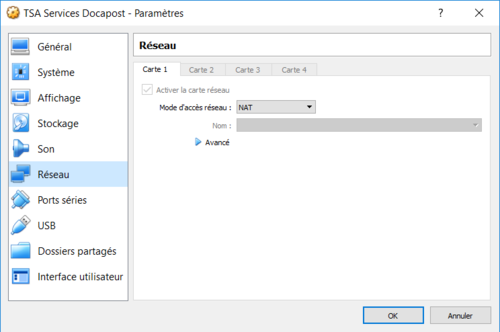

Une fois authentifier sur la machine virtuelle, un certain nombre de service doit être démarré afin d'utiliser la solution. La configuration de la carte réseau de Virtualbox doit être Naté :

Les vérifications entreprendre sont les suivantes :

Réseau

$ su root

Mot de passe : Password

# ifconfig enp0s3

enp0s3: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

ether 08:00:27:f6:30:cd txqueuelen 1000 (Ethernet)

RX packets 0 bytes 0 (0.0 B)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 0 bytes 0 (0.0 B)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

# dhclient

# ifconfig enp0s3

enp0s3: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 10.0.2.15 netmask 255.255.255.0 broadcast 10.0.2.255

ether 08:00:27:f6:30:cd txqueuelen 1000 (Ethernet)

RX packets 892 bytes 958369 (935.9 KiB)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 401 bytes 54208 (52.9 KiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

# ping www.google.fr

PING www.google.fr (216.58.215.35) 56(84) bytes of data.

64 bytes from par21s17-in-f3.1e100.net (216.58.215.35): icmp_seq=1 ttl=57 time=3.02 ms

Service NTP

# service ntpd start

Redirecting to /bin/systemctl start ntpd.service

# ntpq -c lpeers

remote refid st t when poll reach delay offset jitter

==============================================================================

*ntp1.inrim.it .CTD. 1 u 18 64 1 41.750 1.041 2.675

+ntp2.inrim.it .CTD. 1 u 17 64 1 41.485 0.834 2.923

clock.fmt.he.ne .CDMA. 1 u 16 64 1 133.906 0.567 0.184

+usno.labs.hp.co .GPS. 1 u 15 64 1 144.841 2.031 0.229

ntps1-0.eecsit. .PPS. 1 u 25 64 1 24.481 0.660 0.000

ntp1.rrze.uni-e .DCFp. 1 u 24 64 1 15.178 0.404 0.000

Service Trusty Box

Le service d'administration démarre au boot de la machine virtuelle. Afin de s'assurer que le service est opérationnel, les commandes sont les suivantes :

# netstat -netupal | grep 8443 | grep LISTEN tcp6 0 0 :::8443 :::* LISTEN 2005 25955 1059/java

En cas de besoin l'interface d'administration peut être redémarré avec la commande suivante :

# service tb-server-tomcat restart

Les autres commandes sont les suivantes :

*service tb-server-tomcat stop *service tb-server-tomcat start

Vérification de la résolution du nom DNS de l'interface d'administration :

# ping admin.certinomis.labs PING admin (127.0.0.1) 56(84) bytes of data. 64 bytes from localhost (127.0.0.1): icmp_seq=1 ttl=64 time=0.081 ms

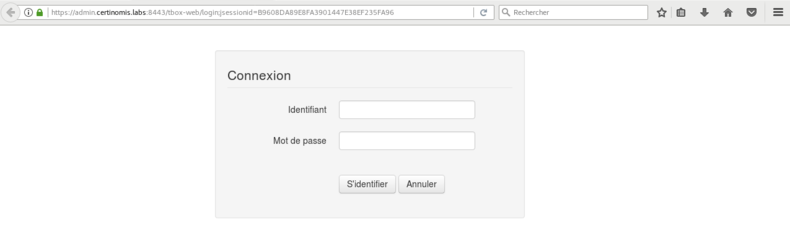

- Se connecter à l'interface d'administration :

Pour vous authentifier, utiliser le certificat :

- CN=Administrateur Service de Confiance,OU=0004 7658 678,O=Docapost,L=Ivry sur Seine,C=FR

Service Trusty Time

Le service d'horodatage ne démarre pas au boot de la machine virtuelle. Pour que le service soit opérationnel, les commandes sont les suivantes :

# service tt-server-tomcat start

- Vérification du port TCP de production :

# netstat -netupal | grep 8446 | grep LISTEN tcp6 0 0 :::8446 :::* LISTEN 2005 25955 1059/java

- Vérification du port TCP d'administration :

# netstat -netupal | grep 8346 | grep LISTEN tcp6 0 0 :::8346 :::* LISTEN 2005 25955 1059/java

- Vérification e la résolution DNS de la TSU :

# ping tsu01.certinomis.labs PING tsu01 (127.0.0.1) 56(84) bytes of data. 64 bytes from localhost (127.0.0.1): icmp_seq=1 ttl=64 time=0.041 ms

Les autres commandes :

# service tt-server-tomcat stop # service tt-server-tomcat restart

- Démarrage de l'UH dans l'interface d'administration :

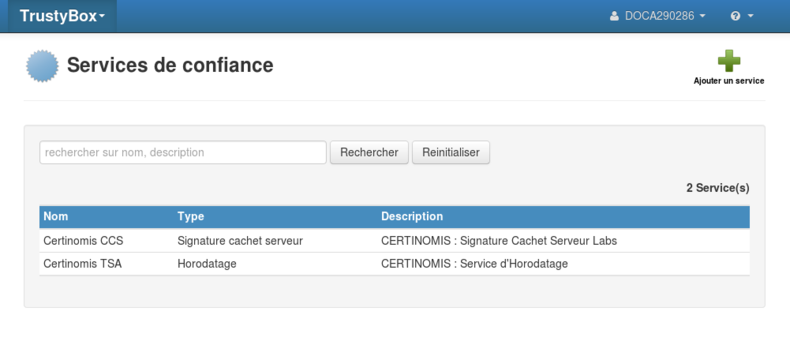

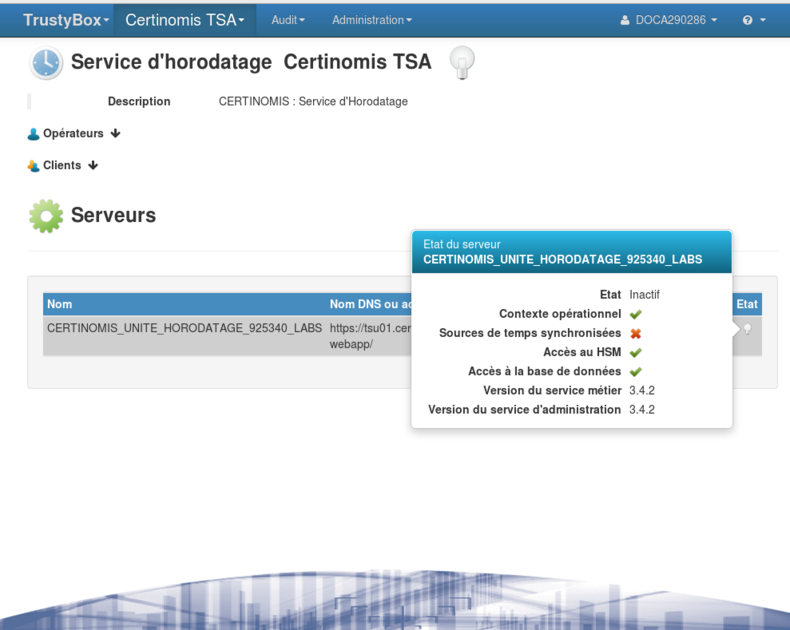

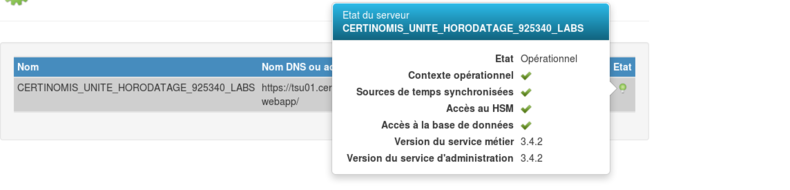

1. Sélectionner : Certinomis TSA Horodatage CERTINOMIS : Service d'Horodatage

2. Sélectionner en haut à droite Acceder au service

L'interface d'administration indique que la TSU n'est pas opérationnel du au fait que les sources de temps de comparaison ne sont pas opérationnelles :

Deux solutions :

1. Attendre une minute et le service sera opérationnel

2. Sélectionner l'UH : CERTINOMIS_UNITE_HORODATAGE_925340_LABS, puis cliquez sur Arrêter et Démarrer

Service Trusty Sign

Le service Cachet serveur ne démarre pas au boot de la machine virtuelle. Pour que le service soit opérationnel, les commandes sont les suivantes :

# service ts-server-tomcat start

- Vérification du port TCP de production :

# netstat -netupal | grep 8445 | grep LISTEN tcp6 0 0 :::8445 :::* LISTEN 2005 25955 1059/java

- Vérification du port TCP d'administration :

# netstat -netupal | grep 8345 | grep LISTEN tcp6 0 0 :::8345 :::* LISTEN 2005 25955 1059/java

- Vérification de la résolution DNS de l'API de signature :

# ping cachet.certinomis.labs PING tsu01 (127.0.0.1) 56(84) bytes of data. 64 bytes from localhost (127.0.0.1): icmp_seq=1 ttl=64 time=0.041 ms

- Les autres commandes :

# service ts-server-tomcat stop # service ts-server-tomcat restart

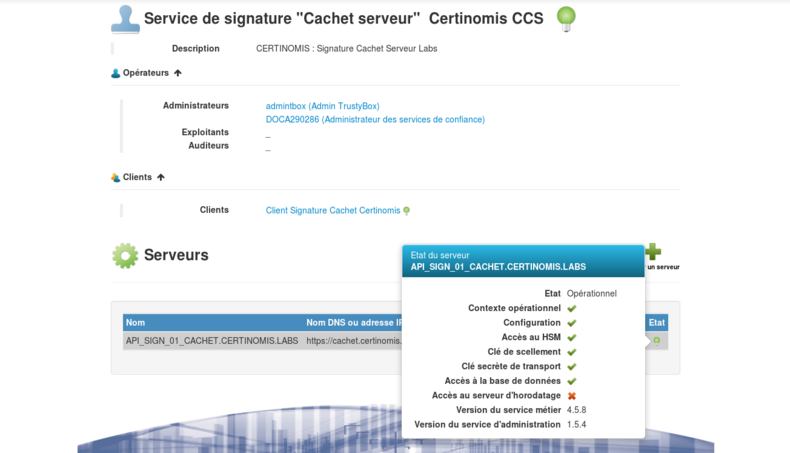

- Vérification de l'état de l'API dans Trusty Box :

1.Sélectionner dans les Service de confiance :

Certinomis CCS Signature cachet serveur CERTINOMIS : Signature Cachet Serveur Labs

2. Vérifier l’état du service :

|

Attention : L'alerte sur l'accès à l'horodatage n'est pas à prendre en compte car la configuration n'est pas en 1 pour 1, mais un accès cluster via répartiteur de charge. |

Demander une contremarque de temps

Afin de tester le système d'horodatage, il faut utiliser l'outils Trusty Time Client.

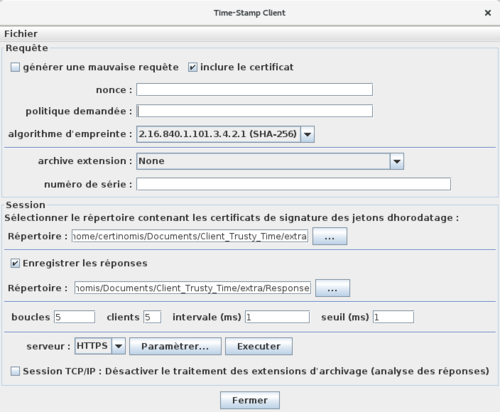

Configuration de Trusty Time Client

1. Interface principale :

Requête : ---------- [X] Inclure le certificat * Algorithme d'empreinte : SHA-256 ou SHA-384 ou SHA-512 Session : ---------- * Répertoire contenant les certificats de signature : /home/certinomis/Documents/Client_Trusty_Time/extra * Stockage des réponses : [X] Enregistrer les réponses / Répertoire : /home/certinomis/Documents/Client_Trusty_Time/extra/Response * Boucle : [1] Clients : [1] Intervale : [1] Seuil : [1] * serveur : HTTPS

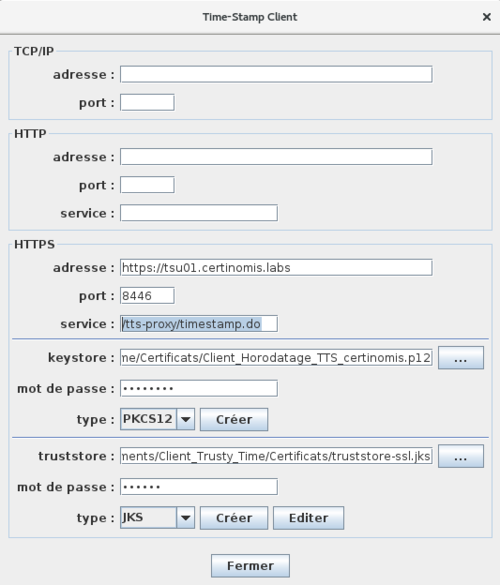

2. Interface Paramétrer... :

HTTPS: ------- * Adresse : https://tsu01.certinomis.labs * Port : 8446 * Service : /tts-proxy/timestamp.do * Keystore : /home/certinomis/Documents/Client_Trusty_Time/Certificats/Client_Horodatage_TTS_certinomis.p12 * Mot de passe : password * Type : PKCS12 * Trustore : /home/certinomis/Documents/Client_Trusty_Time/Certificats/truststore-ssl.jks * Mot de passe : trusty * Type : JKS

Exécuter la demande de la contremarque

- Cliquez sur Excuter

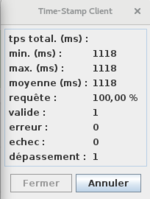

Si tout se passe correctement, vous devriez avoir une retour positif :

Les détails de la contremarque de temps doivent s'afficher :

Generation Time : Tue Jun 26 14:56:12 CEST 2018

Nonce : null

Policy : 1.2.250.1.8.1.1.1.1.7

Serial Number : 18697026579692066330877691494400

Imprint Alg OID : 2.16.840.1.101.3.4.2.1

Accuracy : org.bouncycastle.asn1.tsp.Accuracy@10

GenTimeAccuracy : 1.000000

TSA : 4: C=FR,O=DOCAPOST,OU=00002 12145,CN=CERTINOMIS_UNITE_HORODATAGE_925340_LABS

TSA.getName : C=FR,O=DOCAPOST,OU=00002 12145,CN=CERTINOMIS_UNITE_HORODATAGE_925340_LABS

MessageImprintDigest : 000102030405060708090A0B0C0D0E0F101112131415161718191A1B1C1D1E1F

Signature Algorithm :

DigestAlgOID : 2.16.840.1.101.3.4.2.1

EncryptionAlgOID : 1.2.840.113549.1.1.1

Signer Certificate :

[

[

Version: V3

Subject: CN=CERTINOMIS_UNITE_HORODATAGE_925340_LABS, OU=00002 12145, O=DOCAPOST, C=FR

Signature Algorithm: SHA256withRSA, OID = 1.2.840.113549.1.1.11

Key: Sun RSA public key, 2048 bits

modulus: 217346890187084422910249945183594171702554563782511500764536017541713069286109892132637595392761798525713426449238189258666698554701699299734399055000346950602179995516634509809534575634425410541684829059784575132916268943387919915724687268629871674390571277249585224772057976485849228178812087600971027198541873489977546625212504809714993388838534070839198645726662714179566825973868580043731584560623071777149514980242418530465492212616005332165424676037303953085419488905217142630276146276282584163273344155254574151793792195694356840552195257140720330170549855013820554134 77079508157672914653363471807921365962113

public exponent: 65537

Validity: [From: Sun Jun 24 12:46:00 CEST 2018,

To: Mon Jun 24 12:46:00 CEST 2019]

Issuer: CN=Certinomis - PRIME CA Labs, OU=0002 1098, O=Certinomis

SerialNumber: [ 10]

Certificate Extensions: 2

[1]: ObjectId: 2.5.29.37 Criticality=true

ExtendedKeyUsages [

timeStamping

]

[2]: ObjectId: 2.5.29.15 Criticality=true

KeyUsage [

DigitalSignature

Non_repudiation

]

]

Algorithm: [SHA256withRSA]

Signature:

0000: 0B 6D 77 34 22 39 E8 C5 89 14 E4 3A 26 39 46 EC .mw4"9.....:&9F.

0010: 44 66 6D A8 F1 AC BB 7D 8C 56 B1 59 C6 BE 88 CF Dfm......V.Y....

0020: FA B7 6B 67 7F 2C F7 E6 66 D2 2C 6F E5 5C 70 09 ..kg.,..f.,o.\p.

0030: 59 82 95 02 E0 06 AE 66 A6 C8 8A 00 E0 54 A3 3A Y......f.....T.:

0040: EB 23 08 95 86 12 F8 0A CF 77 C8 69 F9 FA 7E 27 .#.......w.i...'

0050: 44 D0 83 F6 14 DF 1B 2C 2A 07 C2 BC C6 A5 4D A8 D......,*.....M.

0060: BC BB E5 7B E4 B3 EB 10 F2 3E 5B 5C 7F F1 C0 FA .........>[\....

0070: 50 82 91 E5 81 D7 15 29 3D 2C B4 32 13 9A 91 D6 P......)=,.2....

0080: A4 B0 2E 61 1B 6D 7C B3 3E F1 72 B6 7E 4A 14 02 ...a.m..>.r..J..

0090: C4 29 F5 7F B2 13 C3 18 E5 22 0E 77 FF 41 A6 E1 .).......".w.A..

00A0: E0 B6 FE D3 5F 68 94 DE 1E 84 DF 45 4A A1 91 4B ...._h.....EJ..K

00B0: 65 48 3A D4 A4 FC 35 DA F0 71 64 25 75 4B 70 4D eH:...5..qd%uKpM

00C0: 75 F8 86 4D ED 57 E7 BC 98 C0 9B 5B 82 30 89 F4 u..M.W.....[.0..

00D0: E5 7A F9 7B 02 79 B5 B7 E7 83 35 E1 85 7B BD 65 .z...y....5....e

00E0: 1D 42 60 A2 51 81 0D 0C 26 3F 88 A9 BF 24 59 62 .B`.Q...&?...$Yb

00F0: DF 43 FD 90 85 DC 1E 13 91 09 88 74 EC 93 9D 4C .C.........t...L

0100: 7D 2C CB 24 7D B7 DE 07 0C 4B 99 69 B4 FF CB 84 .,.$.....K.i....

0110: 3D 87 A8 A7 71 61 A9 5A 63 9B 81 2A B0 F3 C3 B4 =...qa.Zc..*....

0120: 6B 59 8F EA 7E B2 7D 36 81 06 54 61 80 C8 83 3E kY.....6..Ta...>

0130: BF 7D A0 55 EC 1E ED 7B 24 8E FA 77 FD D1 BD 43 ...U....$..w...C

0140: 8E 05 AA AD 0C 38 53 4F B0 07 A9 5B CF 29 8A C2 .....8SO...[.)..

0150: 5F CD F3 DC FB 0A 38 23 F9 F2 26 CE 6D 0C C7 8E _.....8#..&.m...

0160: 2F C5 2E 87 B9 98 A1 4E 56 8B B7 DF CB 2C 77 4B /......NV....,wK

0170: 0F DB 03 30 BF 26 15 84 E7 9F D9 E0 3F 36 0B 00 ...0.&......?6..

0180: 99 A0 FB 07 30 18 18 EE 02 D6 D8 35 BE CC 42 71 ....0......5..Bq

0190: 21 9B 1E 52 4C ED B3 5A EE 9D E4 D0 51 6D 4E C4 !..RL..Z....QmN.

01A0: 1F 11 8C 36 D4 2B 53 2E C2 DD 65 B2 48 1E A7 3F ...6.+S...e.H..?

01B0: F1 13 26 70 94 01 AD 96 F9 8E 8C 07 28 8D 76 C5 ..&p........(.v.

01C0: D0 08 A9 10 E3 A2 CD 60 7B 63 53 1F 1F AE D7 0F .......`.cS.....

01D0: 15 FA 8C 05 5A 4B 64 AB AA 4B 05 17 F9 14 2C 2C ....ZKd..K....,,

01E0: 0C 5C D0 96 87 BB 5B 2A C4 8B 0F 04 76 44 1C E7 .\....[*....vD..

01F0: 1D 04 B4 79 96 61 04 3F 67 F2 7B 04 F2 89 FA 44 ...y.a.?g......D

]

Extensions :

null

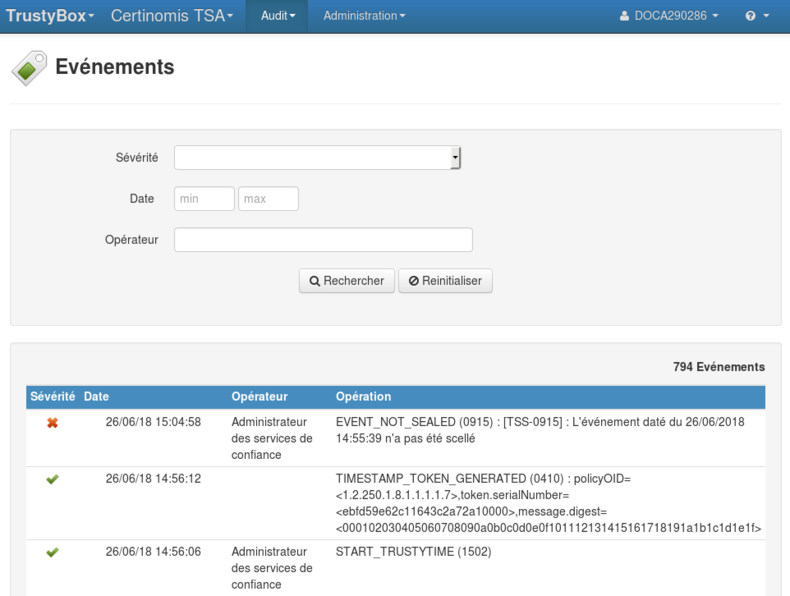

Vérification des opérations dans le centre d'administration

Il est possible de vérifier la demande et si celle-ci a été exécuté correctement dans le centre d'administration Trusty Box. Pour effectuer cette vérification, voici les étapes à suivre :

1. Se connecter à l'interface

2. Sélectionner le service de confiance TSA Certinomis

3. Sélectionner le menu Audit puis Évènements

Vous devez retrouver l'information de traçabilité de la demande du jeton :